Datenverarbeitungsvereinbarung

Datenverarbeitungsvereinbarung

Nach Artikel 28 Absatz 3 der Verordnung (EU) 2016/679 des Europäischen Parlaments und des Rates (Daten-

schutz-Grundverordnung) in Bezug auf die Verarbeitung personenbezogener Daten durch den Datenverarbeiter,

wie sie zwischen dem Kunden als dem datenverantwortlichen

und

Meebook

Sværtegade 3, 2. sal

DK-1118 Kopenhagen

CVR. nr.: 34458103

Dänemark

(der Auftragsverarbeiter)

jeweils eine „Partei“; zusammen „die Parteien“

HABEN die folgenden Vertragsklauseln (die Klauseln) VEREINBART, um die Anforderungen der DSGVO zu

erfüllen und den Schutz der Rechte der betroffenen Person zu gewährleisten.

1. Präambel

1. In diesen Vertragsklauseln (den Klauseln) sind die Rechte und Pflichten des Verantwortlichen und des

Auftragsverarbeiters bei der Verarbeitung personenbezogener Daten im Auftrag des Verantwortlichen

niedergelegt.

2. Die Klauseln sollen sicherstellen, dass die Parteien Artikel 28 Absatz 3 der Verordnung 2016/679 des

Europäischen Parlaments und des Rates vom 27. April 2016 zum Schutz natürlicher Personen bei der

Verarbeitung personenbezogener Daten, zum freien Datenverkehr und zur Aufhebung der Richtlinie

95/46/EG (Datenschutz-Grundverordnung) einhalten.

3. Im Zusammenhang mit der Erbringung von Meebook LMS verarbeitet der Auftragsverarbeiter personen –

bezogene Daten im Auftrag des Verantwortlichen in Übereinstimmung mit den Klauseln.

4. Die Klauseln haben Vorrang vor etwaigen ähnlichen Bestimmungen, die in anderen Vereinbarungen

zwischen den Parteien enthalten sind.

5. Vier Unterlagen liegen den Klauseln als Anlage bei und bilden einen festen Bestandteil derselben.

6. Anlage A enthält Einzelheiten über die Verarbeitung von personenbezogenen Daten, einschließlich des

Zwecks und der Art der Verarbeitung, der Art von personenbezogenen Daten, der Kategorien von be-

troffenen Personen und der Dauer der Verarbeitung.

7. Anlage B enthält die Bedingungen des Verantwortlichen für den Einsatz von Unterauftragsverarbeitern

seitens des Auftragsverarbeiters sowie eine Liste von durch den Verantwortlichen zugelassenen Unter-

auftragsverarbeitern.

8. Anlage C enthält die Anweisungen des Verantwortlichen hinsichtlich der Verarbeitung von personenbe-

zogenen Daten und der vom Auftragsverarbeiter umzusetzenden Mindestsicherheitsmaßnahmen sowie

dazu, wie Prüfungen des Auftragsverarbeiters und etwaiger Unterauftragsverarbeiter durchzuführen

sind.

9. Anlage D enthält Bestimmungen für andere Aktivitäten, die von den Klauseln nicht abgedeckt werden.

10. Die Klauseln werden zusammen mit den Anhängen von beiden Parteien in schriftlicher Form, ein-

schließlich auf elektronischem Wege, gespeichert.

11. Die Klauseln befreien den Auftragsverarbeiter nicht von Pflichten, die dem Auftragsverarbeiter gemäß

der Datenschutz-Grundverordnung (DSGVO) oder anderen Rechtsvorschriften obliegen.

2. Die Rechte und Pflichten des Verantwortlichen

1. Der Verantwortliche trägt die Verantwortung für die Sicherstellung, dass die Verarbeitung personenbe-

zogener Daten im Einklang mit der DSGVO (siehe Artikel 24 DSGVO), den einschlägigen Datenschutz-

bestimmungen der Union oder Mitgliedstaaten1 und den Klauseln erfolgt.

2. Der Verantwortliche hat das Recht und die Pflicht, Entscheidungen über die Zwecke und Mittel der Ver-

arbeitung personenbezogener Daten zu treffen.

3. Der Verantwortliche trägt u. a. die Verantwortung für die Sicherstellung, dass die Verarbeitung perso-

nenbezogener Daten, mit der der Auftragsverarbeiter beauftragt wird, auf einer rechtlichen Grundlage

erfolgt.

3. Der Auftragsverarbeiter handelt weisungsgemäß

1. Der Auftragsverarbeiter verarbeitet personenbezogene Daten nur auf dokumentierte Weisung des Ver-

antwortlichen, sofern er nicht durch das Recht der Union oder der Mitgliedstaaten, dem der Auftragsver –

arbeiter unterliegt, hierzu verpflichtet ist. Derartige Weisungen gehen aus Anlagen A und C hervor.

Nachfolgende Weisungen durch den Verantwortlichen können auch während der Dauer der Verarbei-

tung personenbezogener Daten erfolgen. Solche Weisungen werden jedoch stets in schriftlicher Form,

einschließlich auf elektronischem Wege, in Verbindung mit den Klauseln dokumentiert und gespeichert.

2. Der Auftragsverarbeiter informiert den Verantwortlichen unverzüglich, wenn vom Verantwortlichen erteil-

te Weisungen nach Ansicht des Auftragsverarbeiters gegen die DSGVO oder die einschlägigen Daten-

schutzbestimmungen der Union oder der Mitgliedstaaten verstoßen.

5. Vertraulichkeit

1. Der Auftragsverarbeiter gewährt nur Personen unter der Verantwortung des Auftragsverarbeiters, die

sich zur Vertraulichkeit verpflichtet haben oder einer angemessenen gesetzlichen Verschwiegenheits-

pflicht unterliegen und nur, wenn dies unbedingt erforderlich ist, Zugang zu personenbezogenen Daten,

die im Auftrag des Verantwortlichen verarbeitet werden. Die Liste der Personen, denen Zugang gewährt

wurde, ist in regelmäßigen Abständen zu überprüfen. Auf der Grundlage dieser Prüfung kann Zugang

zu personenbezogenen Daten entzogen werden, wenn dieser Zugang nicht mehr erforderlich ist; diese

Personen haben folglich keinen weiteren Zugang zu personenbezogenen Daten.

2. Nach Aufforderung durch den Verantwortlichen weist der Auftragsverarbeiter nach, dass die betreffen-

den Personen unter der Verantwortung des Auftragsverarbeiters der oben genannten Verschwiegen-

heitspflicht unterliegen.

5. Sicherheit der Verarbeitung

1. Gemäß Artikel 32 DSGVO treffen der Verantwortliche und der Auftragsverarbeiter unter Berücksichti-

gung des Stands der Technik, der Implementierungskosten und der Art, des Umfangs, der Umstände

und der Zwecke der Verarbeitung sowie der unterschiedlichen Eintrittswahrscheinlichkeit und Schwere

des Risikos für die persönlichen Rechte und Freiheiten natürlicher Personen geeignete technische und

organisatorische Maßnahmen, um ein dem Risiko angemessenes Schutzniveau zu gewährleisten.

Der Verantwortliche evaluiert die mit der Verarbeitung einhergehenden Risiken für die Rechte und Frei-

heiten natürlicher Personen und ergreift Maßnahmen zur Minimierung dieser Risiken. Je nach ihrer

Relevanz können die Maßnahmen Folgendes einschließen:

a. die Pseudonymisierung und Verschlüsselung personenbezogener Daten;

b. die Fähigkeit, die Vertraulichkeit, Integrität, Verfügbarkeit und Belastbarkeit der Systeme und Diens –

te im Zusammenhang mit der Verarbeitung auf Dauer sicherzustellen;

c. die Fähigkeit, die Verfügbarkeit der personenbezogenen Daten und den Zugang zu ihnen bei einem

physischen oder technischen Zwischenfall rasch wiederherzustellen;

d. ein Verfahren zur regelmäßigen Überprüfung, Bewertung und Evaluierung der Wirksamkeit der

technischen und organisatorischen Maßnahmen zur Gewährleistung der Sicherheit der Verarbei-

tung.

2. Gemäß Artikel 32 DSGVO evaluiert auch der Auftragsverarbeiter – unabhängig vom Verantwortlichen –

die mit der Verarbeitung einhergehenden Risiken für die Rechte und Freiheiten natürlicher Personen

und ergreift Maßnahmen zur Minimierung dieser Risiken. Dazu gibt der Verantwortliche dem Auftrags –

verarbeiter alle Informationen, die zum Erkennen und Evaluieren derartiger Risiken notwendig sind.

3. Ferner unterstützt der Auftragsverarbeiter den Verantwortlichen bei der Gewährleistung der Einhaltung

der Pflichten des Verantwortlichen gemäß Artikel 32 DSGVO, indem er dem Verantwortlichen zusam-

men mit allen anderen Informationen, die der Verantwortliche braucht, um seine Pflicht gemäß Artikel 32

DSGVO zu erfüllen, u. a. Informationen über die technischen und organisatorischen Maßnahmen gibt,

die vom Auftragsverarbeiter gemäß Artikel 32 DSGVO bereits umgesetzt worden sind.

Wenn es später nach dem Dafürhalten des Verantwortlichen für die Minimierung der erkannten Risiken

erforderlich ist, dass der Auftragsverarbeiter zusätzlich zu den von ihm gemäß Artikel 32 DSGVO be-

reits ergriffenen weitere Maßnahmen ergreift, spezifiziert der Verantwortliche diese zusätzlichen zu

ergreifenden Maßnahmen in Anlage C.

7. Einsatz von Unterauftragsverarbeitern

1. Zur Inanspruchnahme eines weiteren Auftragsverarbeiters (eines Unterauftragsverarbeiters) erfüllt der

Auftragsverarbeiter die in Artikel 28 Absatz 2 und Absatz 4 DSGVO genannten Anforderungen.

Der Auftragsverarbeiter hat die allgemeine Genehmigung des Verantwortlichen für die Inanspruchnah –

me von Unterauftragsverarbeitern.

Wenn der Auftragsverarbeiter einen Unterauftragsverarbeiter zur Durchführung spezifischer Verarbei-

tungsaktivitäten im Auftrag des Verantwortlichen in Anspruch nimmt, werden diesem Unterauftragsver –

arbeiter über einen Vertrag oder einen anderen Rechtsakt gemäß EU- oder Mitgliedstaatsrecht diesel-

ben wie bereits in den Klauseln festgelegten Datenschutzpflichten auferlegt, insbesondere das Gewäh-

ren hinreichender Garantien über das Treffen geeigneter technischer und organisatorischer Maßnah-

men, sodass die Verarbeitung die Anforderungen der Klauseln und der DSGVO erfüllt.

Der Auftragsverarbeiter trägt daher die Verantwortung, von dem Unterauftragsverarbeiter zu verlangen,

dass dieser zumindest die Pflichten erfüllt, denen der Auftragsverarbeiter gemäß den Klauseln und der

DSGVO unterliegt.

2. Auf Anforderung des Verantwortlichen wird dem Verantwortlichen eine Kopie einer derartigen Unterauf-

tragsverarbeitervereinbarung und nachfolgender Änderungen vorgelegt, wodurch der Verantwortliche

die Gelegenheit erhält zu gewährleisten, dass dem Unterauftragsverarbeiter dieselben Datenschutzpflichten,

wie sie in den Klauseln niedergelegt sind, auferlegt werden. Klauseln im Zusammenhang mit

geschäftlichen Themen, die keinen Einfluss auf den gesetzlichen Datenschutzinhalt der Unterauftrags –

verarbeitervereinbarung haben, müssen dem Verantwortlichen nicht vorgelegt werden.

3. Der Auftragsverarbeiter vereinbart eine Drittbegünstigtenklausel mit dem Unterauftragsverarbeiter, nach

der der Verantwortliche im Falle des Konkurses des Auftragsverarbeiters ein Drittbegünstigter gemäß

der Unterauftragsverarbeitervereinbarung ist und das Recht zur Durchsetzung der Vereinbarung gegen

den vom Auftragsverarbeiter in Anspruch genommenen Unterauftragsverarbeiter hat, wodurch bei-

spielsweise der Verantwortliche in der Lage ist, den Unterauftragsverarbeiter zur Löschung oder Rück-

gabe der personenbezogenen Daten anzuweisen.

4. Wenn der Unterauftragsverarbeiter seine Datenschutzpflichten nicht erfüllt, haftet der Auftragsverarbei-

ter gegenüber dem Verantwortlichen vollumfänglich für die Erfüllung der Pflichten des Unterauftragsver-

arbeiters. Dies lässt die in der DSGVO, insbesondere in Artikeln 79 und 82 DSGVO, vorgesehenen

Rechte der betroffenen Personen gegen den Verantwortlichen und den Auftragsverarbeiter, einschließ-

lich des Unterauftragsverarbeiters, unberührt.

8. Übermittlung von Daten in Drittländer oder an internationale Organisationen

1. Etwaige Übermittlungen von personenbezogenen Daten durch den Auftragsverarbeiter in Drittländer

oder an internationale Organisationen erfolgen nur auf der Grundlage von dokumentierten Weisungen

des Verantwortlichen und unter Einhaltung von Kapitel V DSGVO.

2. Falls gemäß EU- oder Mitgliedstaatsrecht, das für den Auftragsverarbeiter gilt, Übermittlungen in Dritt –

länder oder an internationale Organisationen erforderlich sind, für deren Durchführung der Auftragsver-

arbeiter keine Weisung vom Verantwortlichen erhalten hat, setzt der Auftragsverarbeiter den Verant-

wortlichen vor der Verarbeitung von dieser gesetzlichen Anforderung in Kenntnis, wenn dieses Inkennt –

nissetzen nicht aus wichtigen Gründen des öffentlichen Interesses gemäß diesem Recht untersagt ist.

3. Ohne dokumentierte Weisungen vom Verantwortlichen ist dem Auftragsverarbeiter im Rahmen der

Klauseln daher Folgendes nicht gestattet:

a. Übermitteln personenbezogener Daten an einen Verantwortlichen oder einen Auftragsverarbei-

ter in einem Drittland oder in einer internationalen Organisation

b. Übertragen der Verarbeitung personenbezogener Daten an einen Unterauftragsverarbeiter in

einem Drittland

c. Veranlassen, dass die personenbezogenen Daten von dem Auftragsverarbeiter in einem Dritt-

land verarbeitet werden.

4. Die Weisungen des Verantwortlichen bezüglich der Übermittlung personenbezogener Daten in ein Dritt-

land, gegebenenfalls einschließlich des Übermittlungs-Tools gemäß Kapitel V DSGVO, auf dem sie

beruhen, sind in Anlage C.6 niedergelegt.

5. Die Klauseln dürfen nicht mit Standarddatenschutzklauseln im Sinne von Artikel 46 Absatz 2 Buchsta-

be c und Buchstabe d DSGVO verwechselt werden und die Parteien können sich nicht auf die Klauseln

als ein Übermittlungs-Tool gemäß Kapitel V DSGVO berufen.

Seite 7

9. Unterstützung des Verantwortlichen

1. Angesichts der Art der Verarbeitung unterstützt der Auftragsverarbeiter den Verantwortlichen nach Mög-

lichkeit mit geeigneten technischen und organisatorischen Maßnahmen dabei, seiner Pflicht zur Beant-

wortung von Anträgen auf Wahrnehmung der in Kapitel III DSGVO genannten Rechte der betroffenen

Person nachzukommen.

Dazu gehört, dass der Auftragsverarbeiter den Verantwortlichen nach Möglichkeit bei der Einhaltung

von Folgendem unterstützt:

a. dem Recht, unterrichtet zu werden, wenn personenbezogene Daten von der betroffenen Per-

son erhoben werden

b. dem Recht, unterrichtet zu werden, wenn personenbezogene Daten nicht bei der betroffenen

Person erhoben wurden

c. dem Auskunftsrecht der betroffenen Person

d. dem Recht auf Berichtigung

e. dem Recht auf Löschung („Recht auf Vergessenwerden“)

f. dem Recht auf Einschränkung der Verarbeitung

g. der Mitteilungspflicht im Zusammenhang mit der Berichtigung oder Löschung personenbezoge-

ner Daten oder der Einschränkung der Verarbeitung

h. dem Recht auf Datenübertragbarkeit

i. dem Recht auf Widerspruch

j. dem Recht, nicht einer ausschließlich auf einer automatisierten Verarbeitung – einschließlich

Profiling – beruhenden Entscheidung unterworfen zu werden

2. Zusätzlich zu der Pflicht des Auftragsverarbeiters, den Verantwortlichen gemäß Klausel 6.4 zu unterstüt-

zen, unterstützt der Auftragsverarbeiter unter Berücksichtigung der Art der Verarbeitung und der dem

Auftragsverarbeiter zur Verfügung stehenden Informationen den Verantwortlichen nach Möglichkeit bei

der Einhaltung von Folgendem:

a. der Pflicht des Verantwortlichen, die Aufsichtsbehörde Datatilsynet/Denmark von der Verlet-

zung des Schutzes personenbezogener Daten unverzüglich und, falls möglich, binnen höchs-

tens 72 Stunden, nachdem ihm die Verletzung bekannt wurde, zu unterrichten, es sei denn, die

Verletzung des Schutzes personenbezogener Daten führt voraussichtlich nicht zu einem Risiko

für die Rechte und Freiheiten natürlicher Personen;

b. der Pflicht des Verantwortlichen, die betroffene Person unverzüglich von der Verletzung des

Schutzes personenbezogener Daten zu benachrichtigen, wenn diese Verletzung des Schutzes

personenbezogener Daten voraussichtlich zu einem hohen Risiko für die Rechte und Freiheiten

natürlicher Personen führt;

c. der Pflicht des Verantwortlichen, eine Abschätzung der Folgen der vorgesehenen Verarbei –

tungsvorgänge für den Schutz personenbezogener Daten durchzuführen (eine Datenschutz-

Folgenabschätzung);

d. der Pflicht des Verantwortlichen, vor der Verarbeitung die Aufsichtsbehörde Datatilsynet/Den-

mark zu konsultieren, wenn aus einer Datenschutz-Folgenabschätzung hervorgeht, dass die

Verarbeitung ein hohes Risiko zur Folge hätte, sofern der Verantwortliche keine Maßnahmen

zur Eindämmung des Risikos trifft.

3. Die Parteien legen in Anlage C die geeigneten technischen und organisatorischen Maßnahmen, durch

die der Auftragsverarbeiter den Verantwortlichen zu unterstützen verpflichtet ist, sowie den Gegenstand

und Umfang der erforderlichen Unterstützung fest. Dies gilt für die in Klauseln 9.1 und 9.2 vorgesehe-

nen Verpflichtungen.

10. Meldung von Verletzungen des Schutzes personenbezogener Daten

1. Im Falle einer Verletzung des Schutzes personenbezogener Daten meldet der Auftragsverarbeiter dem

Verantwortlichen die Verletzung des Schutzes personenbezogener Daten unverzüglich, nachdem ihm

die Verletzung bekannt wurde.

2. Die Meldung des Auftragsverarbeiters an den Verantwortlichen erfolgt nach Möglichkeit innerhalb von

48 stunden nachdem dem Auftragsverarbeiter die Verletzung des Schutzes personenbezogener Daten

bekannt wurde, damit der Verantwortliche seiner Pflicht nachkommen kann, die zuständige Aufsichtsbe-

hörde von der Verletzung des Schutzes personenbezogener Daten zu unterrichten, siehe Artikel 33

DSGVO.

3. Gemäß Klausel 9 Absatz 2 Buchstabe a unterstützt der Auftragsverarbeiter den Verantwortlichen dabei,

die zuständige Aufsichtsbehörde von der Verletzung des Schutzes personenbezogener Daten zu unter-

richten, das heißt, dass der Auftragsverarbeiter die Erlangung der unten aufgeführten Informationen, die

gemäß Artikel 33 Absatz 3 DSGVO in der Mitteilung des Verantwortlichen an die zuständige Aufsichts-

behörde angegeben werden müssen, unterstützen muss:

a. die Art der personenbezogenen Daten, soweit möglich mit Angabe der Kategorien und der

ungefähren Zahl der betroffenen Personen sowie der Kategorien und der ungefähren Zahl der

betroffenen personenbezogenen Datensätze;

b. die wahrscheinlichen Folgen der Verletzung des Schutzes personenbezogener Daten;

c. die vom Verantwortlichen ergriffenen oder vorgeschlagenen Maßnahmen zur Behebung der

Verletzung des Schutzes personenbezogener Daten und gegebenenfalls Maßnahmen zur Ab-

milderung ihrer möglichen nachteiligen Auswirkungen.

4. In Anlage D legen die Parteien alle Elemente fest, die der Auftragsverarbeiter zur Verfügung stellen

muss, wenn er den Verantwortlichen bei der Meldung einer Verletzung des Schutzes personenbezoge-

ner Daten an die Aufsichtsbehörde unterstützt.

11. Löschung und Rückgabe von Daten

1. Nach Abschluss der Erbringung der Verarbeitungsleistungen in Bezug auf personenbezogene Daten ist

der Auftragsverarbeiter verpflichtet, alle im Auftrag des Verantwortlichen verarbeiteten personenbezoge-

nen Daten zu löschen

12. Prüfung und Inspektion

1. Der Auftragsverarbeiter stellt dem Verantwortlichen alle erforderlichen Informationen zum Nachweis der

Einhaltung der in Artikel 28 und den Klauseln niedergelegten Pflichten zur Verfügung und ermöglicht

und trägt zu Überprüfungen – einschließlich Inspektionen – bei, die vom Verantwortlichen oder einem

anderen von diesem beauftragten Prüfer durchgeführt werden.

2. Die Verfahren, die für Prüfungen, einschließlich Inspektionen, des Auftragsverarbeiters und Unterauf-

tragsverarbeiters durch den Verantwortlichen gelten, sind in den Anhängen C.7. und C.6. genauer an-

gegeben.

13. Beginn und Kündigung

1. Die Klauseln sind ab dem Datum der Unterzeichnung durch beide Parteien wirksam.

2. Die Klauseln gelten während der Dauer der Erbringung der Verarbeitungsleistungen in Bezug auf perso-

nenbezogene Daten. Während der Dauer der Erbringung der Verarbeitungsleistungen in Bezug auf

personenbezogene Daten können die Klauseln nur gekündigt werden, wenn andere, für die Erbringung

von Verarbeitungsleistungen in Bezug auf personenbezogene Daten geltende Klauseln zwischen den

Parteien vereinbart worden sind.

3. Wenn die Erbringung von Verarbeitungsleistungen in Bezug auf personenbezogene Daten beendet ist

und die personenbezogenen Daten gemäß Klausel 11.1 und Anlage C.4 gelöscht oder dem Verantwort-

lichen zurückgegeben worden sind, können die Klauseln von beiden Parteien schriftlich gekündigt wer-

den.

14. Kontaktpersonen/Kontaktstellen für den Verantwortlichen und den Auftragsverarbeiter

1. Die Parteien können sich gegenseitig über die folgenden Kontaktpersonen/Kontaktstellen kontaktieren:

2. Die Parteien haben die Pflicht, sich kontinuierlich gegenseitig über Änderungen in Bezug auf Kontakt-

personen/Kontaktstellen zu unterrichten.

Name: Søren Adolph

Position: CPO

Telefon: +45 33110780

E-Mail: mail@meebook.com

Anlage A Angaben über die Verarbeitung

A.1. Zweck der Verarbeitung von personenbezogenen Daten durch den Datenverarbeiter im Auftrag

des Datenverantwortlichen

Auf der Lernplattform Meebook wird der auf die Schüler der Gemeinde gerichtete Unterricht geplant und bewertet.

Der Zweck der Verarbeitung besteht darin, eine Infrastruktur zwischen den Nutzergruppen aufzubauen, damit diese

den Unterricht der Schüler planen und bewerten und dies den relevanten Nutzergruppen zur Verfügung stellen können.

A.2. Verarbeitung von personenbezogenen Daten durch den Datenverarbeiter im Auftrag des Datenver-

antwortlichen

Die Verarbeitung dient in erster Linie zur Nutzerverwaltung und Erstellung der folgenden Nutzer und Klassifikationen:

– Lehrer

– Schüler

– Eltern/Vormunde

– Verwaltung

– Klassen

– Einrichtungen

A.3. Die Verarbeitung umfasst die folgenden Arten von personenbezogenen Daten über die betroffenen Personen

Die Verarbeitungen enthalten in den unten angekreuzten Kategorien personenbezogene Daten. Sensible personenbezogene

Daten dürfen nur in die dafür vorgesehenen Bereiche eingetragen werden.

Allgemeine personenbezogene Daten (vgl. Artikel 6 der Datenschutz-Grundverordnung)

x Allgemeine personenbezogene Daten

Sensible personenbezogene Daten (vgl. Artikel 9 der Datenschutz-Grundverordnung):

☐ Rassische oder ethnische Herkunft

☐ Politische Meinungen

☐ Religiöse Überzeugungen

☐ Weltanschauliche Überzeugungen

☐ Gewerkschaftszugehörigkeit

☐ Gesundheit, hierunter Missbrauch von Medikamenten, Drogen, Alkohol u. a. m.

☐ Sexualleben/sexuelle Orientierung

Daten über rein private Angelegenheiten von Einzelpersonen (vgl. Artikel 6 und 9 der Datenschutz-Grundverordnung):

☐ Straftaten

☐ Erhebliche soziale Probleme

☐ Andere oben nicht genannte rein private Angelegenheiten:

A.4. Die Verarbeitung umfasst die folgenden Kategorien betroffener Personen

Lehrer

Schüler

Eltern/Vormund/Wohngruppen

Verwaltung

A.5. Mit der Verarbeitung personenbezogener Daten durch den Datenverarbeiter im Auftrag des Da-

tenverantwortlichen kann nach dem Inkrafttreten dieser Klauseln begonnen werden. Die Verarbei-

tung hat folgende Dauer

Bis zum Ende der Hauptvereinbarung

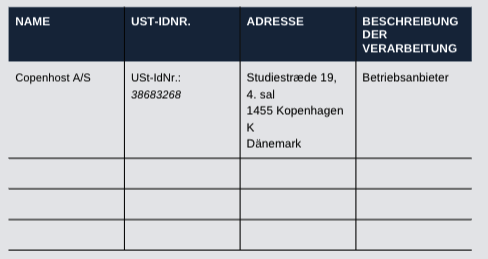

15. Anlage B Unterdatenverarbeiter

B.1. Zugelassene Unterdatenverarbeiter

Bei Inkrafttreten der Klauseln hat der Datenverantwortliche den Einsatz der folgenden Unterdatenverarbei-

ter genehmigt

16. Anlage C Anweisung zur Verarbeitung personenbezogener Daten

C.1. Gegenstand/Anweisung der Verarbeitung

Mit der Verarbeitung personenbezogener Daten durch den Datenverarbeiter im Auftrag des Datenverant-

wortlichen erfolgt dadurch, dass der Datenverarbeiter Folgendes tut:

Verarbeitung von Daten für Nutzergruppen und Nutzer, die mit der Lernplattform Meebook verbunden sind

C.2. Verarbeitungssicherheit

Das Sicherheitsniveau sollte Folgendes widerspiegeln:

Der Anbieter muss die nachfolgenden technischen und organisatorischen Sicherheitsmaßnahmen ergreifen,

um ein Sicherheitsniveau zu gewährleisten, das für die vereinbarten Verarbeitungen angemessen ist, vgl.

Anweisung

Die Maßnahmen werden auf der Grundlage folgender Überlegungen festgesetzt:

1. Technische Umsetzbarkeit

2. Umsetzungskosten

3. Art, Umfang, Zusammenhang und Zweck der betreffenden Verarbeitung, vgl. die Anweisung

4. Folgen für die Bürger im Falle einer Sicherheitsverletzung

5. Das mit den Verarbeitungen verbundene Risiko, einschließlich des Risikos von:

a) Vernichtung der Daten

b) Verlust der Daten

c) Änderung der Daten

d) unbefugte Weitergabe der Daten

e) unbefugter Zugriff auf die Daten

Der Datenverarbeiter ist hiernach berechtigt und verpflichtet, Entscheidungen darüber zu treffen, welche

technischen und organisatorischen Sicherheitsmaßnahmen zu ergreifen sind, um das erforderliche (und

vereinbarte) Sicherheitsniveau zu erreichen.

Der Datenverarbeiter muss jedoch – unter allen Umständen und als Minimum – die folgenden, mit dem

Datenverantwortlichen vereinbarten Maßnahmen durchführen:

Der Anbieter führt die folgenden Sicherheitsmaßnahmen durch:

Die Sicherheit der Verarbeitung personenbezogener Daten bei Meebook basiert auf den Normen ISAE 3402 und

ISAE 3000, die auf der ISO/IEC-Norm 27001 beruhen und jährlich von einem unabhängigen Wirtschaftsprüfer

geprüft werden.

Meebook erhält eine allgemeine Erklärung über die Bewertung von Überprüfungen in Bezug auf die Einhal-

tung der Datenschutz-Grundverordnung seitens Meebook im Zusammenhang mit der Rolle von Meebook

als Datenverarbeiter beim Umgang mit personenbezogenen Daten in Bezug auf das Produkt meebook.

In diesem Zusammenhang ist Meebook dafür verantwortlich, die Umsetzung und Funktion von Überprüfun-

gen zur Verhinderung und Feststellung von Fehlern – einschließlich bewusster Fehler – sicherzustellen,

um die gesetzlichen Anforderungen zu erfüllen.

In Bezug auf alle wesentlichen Bereiche der Datenschutz-Grundverordnung hat Meebook Kontrollen auf

einem angemessenen Niveau entwickelt und umgesetzt, welche Daten speichern, die unter die Daten-

schutz-Grundverordnung fallen, wie weiter unten beschrieben.

17. ÜBERGEORDNETE LEITLINIEN

17.1. INFORMATIONSSICHERHEITSSTRATEGIE

Bei Meebook arbeiten wir systematisch mit der Informationssicherheit. Der Sicherheitsausschuss legt den

Rahmen für die Informationssicherheit durch die jederzeit beschlossenen Informationssicherheitsgrundsät-

ze fest.

Der IT- und Informationssicherheitsausschuss ist bei der jährlichen Risikobewertung für die Ausarbeitung

eines Handlungsplans für die Arbeit im Bereich der Informationssicherheit verantwortlich. Auf operativer

Ebene liegt die Verantwortung für die Sicherheit bei Meebook sowie den Anbietern von Meebook, die stets

verpflichtet sind, die Informationssicherheitsgrundsätze und den übergeordneten Handlungsplan zu unter-

stützen und Ressourcen für die Arbeit mit der Informationssicherheit in Meebook einen hohen Stellenwert

einzuräumen.

Formulierung von Informationssicherheitsgrundsätzen

Die Informationssicherheitsgrundsätze legen das übergeordnete Sicherheitsniveau für Meebook fest. Sie

enthalten auch eine Beschreibung des Umfangs, der Organisation und der Verantwortlichkeiten, des Si-

cherheitsbewusstseins und eine Beschreibung der Folgen von Verletzungen der Informationssicherheit.

Definition von Informationssicherheit

Informationssicherheit ist definiert als die Gesamtheit der Maßnahmen zur Gewährleistung der Vertraulich-

keit, Verfügbarkeit und Integrität des gesamten Informationsflusses von Meebook. Vertraulichkeit bedeutet,

dass sensible Daten nicht in die Hände von Unbefugten gelangen dürfen. Verfügbarkeit bedeutet, dass

Daten von den Personen und Systemen, die sie benötigen, abgerufen werden können, wenn sie benötigt

werden. Integrität bedeutet, dass die Daten korrekt sind und daher nicht unbeabsichtigt verändert werden.

IT-Sicherheit ist definiert als alle Maßnahmen, die der Sicherheit von Meebook und den Meebook-Nutzern

dienen.

Ausarbeitung von Informationssicherheitsgrundsätzen

Der IT- und Informationssicherheitsausschuss ist für die Ausarbeitung der Informationssicherheitsgrundsät-

ze und der Leitlinien von Meebook verantwortlich.

17.2. LAUFENDE PFLEGE

Die Informationssicherheitsgrundsätze und die dazugehörigen Leitlinien müssen laufend gepflegt und aktu-

alisiert werden.

Überprüfung der Sicherheitsgrundsätze

Auf der Grundlage der laufenden Überwachung und Berichterstattung seitens der IT-Sicherheitsfunktion

überprüft der IT- und Informationssicherheitsausschuss einmal im Jahr die Informationssicherheitsgrund-

sätze.

18. ORGANISATION DER INFORMATIONSSICHERHEIT

18.1. INTERNE ORGANISATORISCHE ANGELEGENHEITEN

Die übergeordnete Verantwortung für die Informationssicherheit bei Meebook liegt bei der Geschäftsleitung

von Meebook. Darüber hinaus wurde ein IT- und Informationssicherheitsausschuss eingerichtet, der die

taktische und strategische Ebene für die Arbeit mit der Informationssicherheit darstellt. Der Ausschuss trifft

die übergeordneten Entscheidungen in Bezug auf die Informationssicherheit bei Meebook.

Rolle der Geschäftsleitung

Die Geschäftsleitung ist dafür zuständig, die Informationssicherheitsgrundsätze bei Meebook umzusetzen

und zu unterstützen sowie dazu beizutragen, das Sicherheitsbewusstsein der Meebook-Mitarbeiter zu er-

höhen und festzuhalten. Es liegt somit in der Verantwortung der Geschäftsleitung, dass die Informationssi-

cherheitsgrundsätze befolgt werden.

Rolle des Systemeigentümers

Der Systemeigentümer trägt die übergeordnete geschäftliche Verantwortung für Meebook und muss si-

cherstellen, dass der Betrieb in Übereinstimmung mit den geltenden Leitlinien und den Informationssicher-

heitsgrundsätzen abläuft.

18.2. KOORDINATION DER INFORMATIONSSICHERHEIT

Die Organisation der Informationssicherheitsarbeit bei Meebook lässt sich in eine Entscheidungsstruktur

und eine operative Struktur unterteilen.

Organisation der Sicherheit

Es wurde ein IT- und Informationssicherheitsausschuss bestehend aus Vertretern von Meebook und dem

Betriebsanbieter eingerichtet. Der IT- und Informationssicherheitsausschuss bildet die taktische und strate-

gische Ebene für die Arbeit mit der Informationssicherheit. Der Ausschuss trifft die übergeordneten Ent-

scheidungen bezüglich der Informationssicherheit bei Meebook. Der IT- und Informationssicherheitsaus-

schuss ist für die Umsetzung der Informationssicherheitsgrundsätze verantwortlich.

Auf operativer Ebene wurde bei Meebook eine Funktion für Informationssicherheit eingerichtet. Die wich-

tigste Aufgabe der IT- und Informationssicherheitsfunktion besteht darin, die Einhaltung der Informationssi-

cherheitsgrundsätze durch Meebook und die Anbieter von Meebook zu überwachen und übergeordnete

Leitlinien in Übereinstimmung mit den Informationssicherheitsgrundsätzen zu erstellen.

18.3. VERANTWORTLICHKEIT

Der Vorstand trägt die übergeordnete Verantwortung für die Informationssicherheit bei Meebook. Es ist die

Verantwortung des IT- und Informationssicherheitsausschusses, sicherzustellen, dass die Informationssi-

cherheitsarbeit im Unternehmen verankert wird.

Es liegt in der Verantwortung der Geschäftsleitung, kontinuierlich zu sichern, dass die im Informationssi-

cherheitshandbuch beschriebenen Verfahren, Standards, Leitlinien und Maßnahmen umgesetzt und be-

folgt werden.

18.4. GENEHMIGUNGSVERFAHREN BEI ANSCHAFFUNGEN

Die Anschaffung von Dienstleistungen muss in Übereinstimmung mit den Informationssicherheitsgrundsät-

zen erfolgen. Der Systemeigentümer hat zu beurteilen, ob vor einer Anschaffung eine Risikobewertung

durchgeführt werden sollte, um die Einhaltung der Leitlinie zu gewährleisten.

18.5. GEHEIMHALTUNGSVEREINBARUNGEN

Verpflichtung der Mitarbeiter zur Geheimhaltung

Alle Mitarbeiter von Meebook unterliegen in ihrem Arbeitsvertrag einer vertraglichen Vereinbarung bezüg-

lich der Geheimhaltung. Dies gilt sowohl für Festangestellte als auch für Personen, die vorübergehend für

Meebook arbeiten.

Die Geheimhaltungspflicht endet nicht mit dem Ausscheiden aus dem Unternehmen.

18.6. REGELMÄSSIGE ÜBERPRÜFUNG

Es ist wichtig, die Informationssicherheitsgrundsätze und Leitlinien laufend zu

überprüfen und sicherzustellen, dass

diese eingehalten werden, und es kann nützlich sein, die Grundsätze und Leitlinien

in festen Abständen zu aktualisieren, wenn sich Bedingungen oder die Bedrohungslage ändern/ändert.

Die IT- und Informationssicherheitsfunktion stellt sicher, dass die Informationssicherheitsgrundsätze und

Leitlinien regelmäßig überprüft werden.

18.7. EXTERNE GESCHÄFTSPARTNER

Einem Geschäftspartner Zugang zu den internen Einrichtungen und/oder Informationssystemen von Mee-

book zu gewähren stellt ein Risiko dar. Um das Sicherheitsniveau von Meebook aufrechtzuerhalten, müs-

sen alle Formen der Zusammenarbeit mit externen Geschäftspartnern auf einer formalen Vereinbarung

beruhen. Diese Vereinbarung kann die Geheimhaltungserklärung sein.

Die Geschäftsleitung, welche die Vereinbarung mit externen Geschäftspartnern eingeht, ist dafür verant-

wortlich, dass die formalen Sicherheitsanforderungen für die Zusammenarbeit erfüllt sind.

IDENTIFIKATION VON RISIKEN BEI DER EXTERNEN ZUSAMMENARBEIT

Bei der Zusammenarbeit mit anderen Parteien, die Zugang zu den Informationsbeständen von Meebook

haben, muss eine Sicherheitsbewertung durchgeführt sowie relevante Sicherheitsmaßnahmen festgelegt

und umgesetzt zu werden.

Externe Geschäftspartner

Bei der Zusammenarbeit mit externen Parteien, die Zugang zu Meebook-Ressourcen haben, muss eine

Risikobewertung durchgeführt und geeignete Sicherheitsmaßnahmen ergriffen werden. Externe Parteien

müssen immer Geheimhaltungserklärungen ausfüllen, entweder als Einzelpersonen oder mit Hilfe einer im

Voraus vereinbarten Unternehmenserklärung. Das Sicherheitsniveau bei allen externen Geschäftspartnern

muss mindestens den Informationssicherheitsgrundsätzen von Meebook entsprechen.

Beim Outsourcing von Systemen an Dritte müssen Vereinbarungen wie Service Level Agreements, Daten-

verarbeitungsverträge und eine eventuelle Zuverlässigkeitserklärung vorliegen, die das Sicherheitsniveau

und die Maßnahmen dokumentieren können und nachweisen, dass Meebook seiner Aufsichtspflicht ge-

mäß den Bestimmungen des Datenschutzgesetzes nachkommt. Bei extern gehosteten Systemen muss der

Systemeigentümer die Notwendigkeit einer Zuverlässigkeitserklärung beurteilen.

18.8. SICHERHEITSFRAGEN IN BEZUG AUF KUNDEN

Damit Meebook Kunden Zugang zum Meebook-System bieten kann, ist eine Risikobewertung durchzufüh-

ren. Die Geschäftsleitung und der Systemeigentümer tragen die Verantwortung dafür, sicherzustellen, dass

vor der Umsetzung eine Sicherheitsbewertung des Zugangs der Kunden zu den Systemen und Dienstleis-

tungen von Meebook durchgeführt wurde.

Die folgenden Aufmerksamkeitspunkte sind vor der Umsetzung zu prüfen.

Beim Zugang von Kunden ist auf Folgendes zu achten:

• Der Zweck des Zugangs.

• Die Frage, zu welchen Diensten der Kunde Zugang bekommt.

• Das Recht von Meebook, die vereinbarte Dienstleistung zu überwachen und zu unterbrechen.

• Verantwortung von Meebook bzw. Verantwortung des Kunden.

• Ausreichender Schutz der Daten von Meebook, darunter personenbezogene Daten.

• Sicherstellung der vereinbarten Verfügbarkeit von Systemen und Dienstleistungen.

• Die Maßnahmen zur Zugangskontrolle müssen mindestens den allgemeinen Leitlinien von

Meebook für den Zugang zu Systemen entsprechen.

18.9. KOOPERATIONSVERTRÄGE

Jede Zusammenarbeit muss auf einem formalen Vertrag beruhen.

Kooperationsverträge mit externen Dienstleistern

Jede Kooperation mit einem externen Dienstleister muss formalisiert werden und auf einem Kooperations-

vertrag beruhen, darunter auf einer Ausarbeitung eines Service Level Agreements, einer Geheimhaltungs-

erklärung und einem externen Zugang zum Meebook-Netzwerk.

19. KLASSIFIZIERUNG VON INFORMATIONEN UND DATEN

Die Klassifizierung von Daten bei Meebook erfolgt auf der Grundlage der gesetzlichen Anforderungen, die

für personenbezogene Daten gelten, sowie auf der Durchführungsverordnung des Justizministeriums Nr.

528 zur IT-Sicherheit. Darüber hinaus wurde eine Klassifikation der Daten in Bezug auf interne Informatio-

nen durchgeführt, von denen einige als vertraulich eingestuft werden.

19.1. KENNZEICHNUNG UND HANDHABUNG VON INFORMATIONEN UND DATEN

Personenbezogene Daten, sensibel.

Hierzu zählen die ethnische Zugehörigkeit, Religion, soziale Verhältnisse, Strafverhältnisse, Gesundheits-

angaben usw.

Personenbezogene Daten, allgemein.

Diese können identifizierbare Informationen enthalten: z.B. Name, Adresse, E-Mail, Telefonnummern, etc.

Interne Daten.

Dazu gehören Informationen, die nur für den internen Gebrauch von Meebook bestimmt sind und deren

Veröffentlichung dem Ruf von Meebook nur geringfügigen Schaden zufügen oder vernachlässigbare finan-

zielle Auswirkungen haben würde, wie z.B. Dienstpläne und interne Notizen.

Offene Daten.

Diese umfassen alles, was nicht unter die oben genannten Punkte fällt, wie z. B. alle Informationen, die zur

allgemeinen Veröffentlichung geeignet sind, offene Tagesordnungen und wirtschaftliche Informationen.

20.

21. PHYSISCHE SICHERHEIT

21.1. SICHERE BEREICHE

Sichere Bereiche sind Bereiche oder Räumlichkeiten bei Meebook, die unbedingt gesichert werden müs-

sen, um wichtige Informationsverarbeitungssysteme und Speichermedien zu schützen, wie z. B. Betriebs-

zentren, Dateneinrichtungen usw. Es liegt in der Verantwortung der Geschäftsleitung, dafür zu sorgen,

dass die erforderlichen physischen Sicherheitsmaßnahmen getroffen werden.

Physische Abgrenzung

Betriebszentren, Serverräume, Hauptverteiler oder ähnliche Einrichtungen mit gemeinsam genutzter IT-

Ausrüstung müssen verschlossen werden, um unbefugten Zugang zu verhindern.

Physische Zugangskontrolle

Die physische Zugangskontrolle soll sicherstellen, dass sich nur befugte Personen in Bereichen befinden,

zu denen die der Öffentlichkeit keinen Zutritt hat. Meebook nutzt einen externen Betriebsanbieter. Der Be-

triebsanbieter ist mit den Sicherheitsgrundsätzen von Meebook vertraut und hält diese ein.

Sicherung von Büros, Räumlichkeiten und Ausrüstung

Büros und andere Räumlichkeiten, in denen sensible personenbezogene Daten oder als vertraulich gelten-

de Informationen aufbewahrt werden, sind vor unbefugtem Zugang zu schützen. Büroräume und andere

Räume, in denen sensible personenbezogene Daten oder als vertraulich eingestufte Informationen aufbe-

wahrt werden, sind vor unbefugtem Zugang zu schützen, z. B. durch Verschließen, Leeren der Schreibti-

sche und/oder Entfernen vertraulicher und sensibler Informationen.

Schutz vor externen Bedrohungen

Der Schutz vor externen Bedrohungen soll die Ressourcen von Meebook in angemessener Weise sichern,

damit Daten im Falle einer Nichtverfügbarkeit wiederhergestellt werden können. Meebook nutzt einen ex-

ternen Betriebsanbieter. Der Betriebsanbieter ist mit den Sicherheitsgrundsätzen von Meebook vertraut

und hält diese ein. Es wird jede Nacht ein Backup von Meebook durchgeführt.

Es muss ein externer Datenträger für die Wiederherstellung geschäftskritischer Systeme zur Verfügung

stehen. Der externe Aufbewahrungsort muss sich in einer sicheren Entfernung zur primären Einrichtung

befinden. Eine angemessene physische Sicherung, einschließlich Brandschutz, muss gewährleistet sein.

Backup

Das Backup erfolgt über Standarddienste beim Betriebsanbieter. Durch die Verwendung von Standard-

dienstleistungen des Betriebsanbieters werden Backup-Routinen durch gut getestete Kontrollumgebungen

gewährleistet. Das Datenbank-Backup wird einmal täglich durchgeführt.

Wiederherstellungstest

Einmal pro Quartal wird ein Wiederherstellungstest durchgeführt. Der Wiederherstellungstest und das

Verfahren werden jährlich von einer IT-Prüfung revidiert

Verschlüsselung

Es gibt eine Verschlüsselung vom Endnutzer zu den Frontend-Proxyservern. Es gibt eine https-Verschlüs-

selung über tls 1.2 vom Endbenutzer zu den Frontend-Proxyservern. Die Verschlüsselung wird laufend

entsprechend den Marktstandards verbessert.

Daten, die auf der persönlichen Identifikationsnummer („CPR“) basieren, sowie sensible persönliche Daten

sind in der Datenbank verschlüsselt.

Die Backup-Diskette ist verschlüsselt

Entwicklungsumgebung

Die Entwicklung des Systems findet in der Entwicklungsumgebung statt. In der Entwicklungsumgebung

werden keine Daten aus der Produktionsumgebung verwendet

22. MITARBEITERSICHERHEIT

Der Mitarbeiter stellt für Meebook die wichtigste Ressource dar. Informationssicherheit

hängt in hohem Maße von den Kenntnissen und dem Engagement der Mitarbeiter für die Sicherheit vor, wäh-

rend und nach Beendigung des Arbeitsverhältnisses ab.

22.1. SICHERHEITSVERFAHREN VOR DER EINSTELLUNG

Aufgaben und Zuständigkeiten

Alle Mitarbeiter müssen die Informationssicherheitsgrundsätze von Meebook kennen und dazu beitragen,

dass diese eingehalten werden.

Verantwortung des Mitarbeiters

Der Mitarbeiter muss die Leitlinien und die Informationssicherheitsgrundsätze von Meebook kennen und

dazu beitragen, dass sie eingehalten werden.

Der Mitarbeiter muss darauf achten, Wissen zu teilen, zu schaffen und sicherzustellen, dass Informationen

zugänglich sind, ohne sensible personenbezogene oder vertrauliche Daten zu gefährden.

Der Mitarbeiter ist dafür verantwortlich, der IT-Sicherheitsfunktion Sicherheitsvorfälle und Bedrohungen bei

Verdacht zu melden.

Arbeitsvertrag

Der Arbeitnehmer muss im Zuge seiner Einstellung oder so bald wie möglich danach über seine

Zuständigkeiten und Pflichten in Bezug auf die Informationssicherheit gemäß der geltenden Gesetzgebung,

den Informationssicherheitsgrundsätzen, den allgemeinen und gegebenenfalls den örtlichen Leitlinien infor-

miert werden.

Verpflichtung der Mitarbeiter zur Geheimhaltung

Alle Mitarbeiter von Meebook unterliegen den Bestimmungen der dänischen Verwaltungsgerichtsordnung

und des dänischen Strafgesetzbuches bezüglich der Geheimhaltung. Dies gilt sowohl für Festangestellte

als auch für Personen, die vorübergehend für Meebook arbeiten, unabhängig davon, ob sie dafür eine Ver-

gütung erhalten oder nicht. Die Geheimhaltungspflicht endet nicht mit dem Ausscheiden aus dem Unter-

nehmen.

Inhalt des Arbeitsvertrags

Der Arbeitsvertrag muss Informationen über die Verarbeitung personenbezogener Daten über den Mitar-

beiter durch Meebook enthalten, vgl. Kapitel 8 der Datenschutz-Grundverordnung. Die Verantwortung des

Mitarbeiters in Bezug auf die Einhaltung der Geheimhaltungspflicht.

22.2. ARBEITSVERHÄLTNIS

Für die Informationssicherheit von Meebook ist es wichtig, dass alle Mitarbeiter ständig über Sicherheitsbe-

drohungen oder Schwachstellen informiert sind. Daher sind die Mitarbeiter über die Problemstellungen der

Informationssicherheit zu informieren und in relevantem Maße darin zu schulen.

Verantwortlichkeit der Geschäftsleitung

Es liegt in der Verantwortung der Geschäftsleitung, dafür zu sorgen, dass alle Mitarbeiter angemessen

über ihre Aufgaben und Verantwortlichkeiten in Bezug auf die Sicherheit informiert werden, bevor sie Zu-

gang zu den Systemen und Daten von Meebook erhalten. Dazu gehört:

• Dass der Mitarbeiter mit den notwendigen Leitlinien vertraut gemacht wird, so dass er die

Informationssicherheitsgrundsätze von Meebook einhalten kann.

• Dass alle Mitarbeiter ein Bewusstsein für Fragen der Informationssicherheit erlangen, das

ihren Rollen und Verantwortlichkeiten bei Meebook entspricht.

• Dass alle Mitarbeiter die Leitlinien und Bestimmungen einhalten, die für ihr Arbeitsverhältnis

gelten, einschließlich der Informationssicherheitsgrundsätze und der konkreten Arbeitsme-

thoden von Meebook.

Ausbildung, Schulung und Mitteilungen über Informationssicherheit

Alle Mitarbeiter von Meebook müssen mit den Informationssicherheitsgrundsätzen und den geltenden Leit-

linien und Verfahren vertraut sein und darüber auf dem Laufenden gehalten werden. Dies geschieht u.a.

durch Einführungsprogramme und regelmäßige Nachbesprechungen.

Alle Mitarbeiter haben Zugang zu relevanten Informationen über die Informationssicherheitsgrundsätze von

Meebook und die allgemeinen Leitlinien.

Die Geschäftsleitung ist dafür verantwortlich, sicherzustellen, dass die Mitarbeiter über einen angemesse-

nen Wissensstand in Bezug auf die Informationssicherheit verfügen.

Die Schulung der Mitarbeiter über die Informationssicherheitsgrundsätze von Meebook kann über verschie-

dene Kommunikationswege erfolgen, z. B. per E-Mail, Rundschreiben und Sitzungen.

Sanktionen

Verstöße gegen die Informationssicherheit können arbeitsrechtliche Konsequenzen bekommen. Bei Ver-

stößen gegen die Informationssicherheit finden die Sanktionsvorschriften des geltenden Rechts Anwen-

dung.

Über Sanktionen wird immer von Fall zu Fall entschieden.

Mitarbeiter, die wissentlich gegen die Informationssicherheitsgrundsätze oder daraus abgeleitete Leitlinien

verstoßen, können gemäß den geltenden Bestimmungen und Personalleitlinien von Meebook disziplina-

risch belangt werden.

22.3. BEENDIGUNG DES ARBEITSVERHÄLTNISSES

Es ist wichtig, dass der Prozess der Beendigung oder Änderung eines Arbeitsverhältnisses für alle Parteien

korrekt und sicher abläuft. Die Zuständigkeit für das Verfahren zur Beendigung des Arbeitsverhältnisses

muss klar definiert und zugewiesen sein. Gleichzeitig muss gewährleistet werden, dass alle ausgeliehenen

Geräte zurückgegeben und die Zugangsrechte des gekündigten Mitarbeiters aufgehoben werden.

Rückgabe von Vermögenswerten

Am Ende der Zusammenarbeit muss der Mitarbeiter alle ausgehändigten Geräte zurückgeben. Unter Ver-

mögenswerten ist alles zu verstehen, was für Meebook einen finanziellen Wert hat – sowohl materielle

Geräte als auch immaterielle Vermögenswerte. Es ist wichtig, dass relevantes und wichtiges Wissen, über

das der ausscheidende Mitarbeiter verfügt, dokumentiert und weitergegeben wird.

Rücknahme von Berechtigungen

Zugriffsberechtigungen müssen nach einer näher bestimmten Frist im Zusammenhang mit der Kündigung

eines Mitarbeiters, jedoch spätestens bei seinem Ausscheiden, gelöscht werden. Beim Ausscheiden sind

alle Benutzerprofile und Systemrechte des Benutzers unverzüglich zu löschen.

Beim Ausscheiden oder bei einer langfristigen Abwesenheit muss der Vorgesetzte dafür sorgen, dass rele-

vante Informationen auf andere übertragen oder für anderen zur Verfügung gestellt werden, damit der Ar-

beitsplatz Zugriff auf Informationen und Daten hat, die zur Lösung der Arbeitsaufgaben erforderlich sein

können.

Validierung von Eingabedaten

Die in die Systeme eingegebenen Daten müssen auf ihre Richtigkeit hin validiert werden.

Die Integrität der Daten ist bei Bedarf durch Validierung zu schützen. Es kann auch andere Arten von Über-

prüfungen geben.

Datenbanksicherheit, Integritätsmanagement und Datenvalidierung sind nach Bedarf anzuwenden, um die

Möglichkeit einer Beeinträchtigung der Integrität zu verringern. Die auf die Systeme übertragenen Daten

müssen wenn nötig auf ihre Korrektheit hin überprüft werden.

Kontrolle der internen Datenverarbeitung.

Die Kontrolle der Korrektheit von Daten ist in die Informationsverarbeitungssysteme zu integrieren, um

überwachen zu können, ob Daten Fehler enthalten oder modifiziert wurden – sei es aufgrund von System-

fehlern oder bewussten Handlungen.

Der Systemeigentümer muss sicherstellen, dass die Korrektheit von Daten in den Systemen oder Anwen-

dungen von Meebook überprüft wird, um festzustellen, ob Daten aufgrund von Systemfehlern oder bewuss-

ten Handlungen verändert werden können oder verändert wurden.

Integrität der Mitteilungen

Es müssen Anforderungen zur Sicherstellung der Authentizität und Integrität von Daten in elektronischen

Mitteilungen (z. B. Datenübertragungen) gefunden und geeignete Sicherheitsmaßnahmen festgelegt und

umgesetzt werden.

Es muss eine Risikobewertung in Bezug auf die Frage vorgenommen werden, ob die Integrität der Mittei-

lungen geschützt werden muss und welche Methode hierzu am besten geeignet ist.

Validierung von Ausgabedaten

Daten aus Systemen müssen validiert werden, um sicherzustellen, dass sie unter den gegebenen Umstän-

den korrekt sind. Ausgabedaten aus den Systemen oder Anwendungen von Meebook müssen nach Bedarf

validiert werden.

Kontrolle von abgelehnten Zugangsversuchen

Logging und Überwachung dienen u.a. zur Registrierung unberechtigter Zugriffsversuche in den internen

Systemen von Meebook, der Leistung und Kontrolle gemäß den Vorgaben der Sicherheitsverordnung Nr.

528 aus dem Jahr 2000 über Sicherheitsmaßnahmen zum Schutz personenbezogener Daten.

Bitte beachten Sie den Abschnitt unten „Logging-Leitlinien“.

Logging

Leitlinien über Logging sollen sicherstellen,

dass die Nutzung von Meebook und von Daten zum Zwecke der Rückverfolgbarkeit registriert wird,

dass der Systembetrieb aus Rücksicht auf die Betriebsstabilität registriert wird.

Logging soll dazu beitragen, eine zweckmäßige und sichere Nutzung von Meebook zu gewährleisten. Auf diese Wei-

se werden unter anderem versehentliche Fehler entdeckt, Mitarbeiter vor ungerechtfertigten Verdächtigungen ge-

schützt, Unregelmäßigkeiten bei der System- und Datennutzung erfasst und eine klare Verantwortlichkeit festgelegt.

Der Systemeigentümer ist dafür verantwortlich, detaillierte Anweisungen zu erstellen, um die Arbeitsweise für die

Registrierung und Kontrolle bei Meebook festzulegen.

LOGGING-NIVEAU

Das Logging-Niveau ist grundsätzlich auf der Grundlage einer Bewertung der einzelnen Handlungen und der Rele-

vanz von Daten bei Meebook zu definieren. Darüber hinaus muss bei der Bewertung zum Risiko einer unzweckmäßi-

gen Nutzung der Daten Stellung nehmen. Gemäß der Datenschutz-Grundverordnung sind alle Handlungen, die

vertrauliche oder sensible personenbezogene Daten betreffen, zu loggen. Hierbei muss jedoch der Umfang des Logging

in Bezug auf die Zuverlässigkeit, Relevanz und Leistung des Systems berücksichtigt werden.

Das Logging-Material muss so weit wie möglich Angaben darüber enthalten,

wer eine bestimmte Handlung durchgeführt hat (Benutzer-ID),

wann die Handlung durchgeführt wurde (Zeitpunkt),

was getan wurde (in einen Bibliothekspfad und/oder einer Datei und/oder einem Verzeichnis gelesen

oder geschrieben),

welche Person von der Handlung betroffen ist.

Alle unbefugten Versuche, auf vertrauliche und sensible personenbezogene Daten zuzugreifen, müssen registriert

werden.

Je nach Relevanz der einzelnen Daten kann ein Logging von Ereignissen direkt in den Datenbanken erforderlich sein,

wobei Änderungen in wichtigen Tabellen oder Feldern einem ständigen Logging und einer ständigen Überwachung

unterliegen müssen.

Darüber hinaus müssen die gesetzlichen Vorschriften für die Erfassung personenbezogener Daten geloggt werden.

Der Systemeigentümer ist für die Festlegung des Logging-Niveaus und die Überprüfung von Logs verantwortlich,

während die technische Einrichtung vom Anbieter vorgenommen wird.

ÜBERPRÜFUNG VON LOGS SOWIE BERICHTERSTATTUNG

Überprüfung

Die Verantwortung für die Überprüfung des Logging-Materials folgt der Verantwortung für die Festlegung des Log-

ging-Niveaus.

Es kann Registrierungen im Logging-Material geben, die weitere Prüfungen erfordern. Wenn nötig wird/werden der

Benutzer oder andere Beteiligte kontaktiert, um die Sache zu klären.

IT-Mitarbeiter und Systemverantwortliche können die Möglichkeit haben, das Logging-Material zu manipulieren.

Diese Möglichkeit muss im notwendigen und möglichen Maße eingeschränkt werden. Für die Überprüfung der Hand-

lungen des IT-Personals – sowohl in der Eigenschaft als Administratoren als auch als gewöhnliche Benutzer – ist der

Leiter der IT-Abteilung oder der Systemeigentümer in Übereinstimmung mit den Leitlinien und den Anforderungen

des System- und Dateneigentümers zuständig.

Archivierung

Das Logging-Material muss sechs Monate lang aufbewahrt werden, so dass unter anderem Tendenzen und Muster

beobachtet und verfolgt werden können.

Für bestimmte Systeme kann die Gesetzgebung vorschreiben, dass das Logging-Material kürzer oder länger aufbe-

wahrt wird.

Die Dokumentation zur Überprüfung und Berichterstattung muss mindestens drei Jahre lang aufbewahrt werden.

KONTROLLE UND PRÜFUNG

Die IT-Abteilung überprüft mindestens einmal jährlich, ob die Leitlinien für das Logging eingehalten werden.

Abweichungen werden im Rahmen der jährlichen Nachfolgemaßnahmen und in besonderen Fällen unverzüglich

an die Geschäftsleitung gemeldet.

Heimarbeitsplätze

Die Verarbeitung personenbezogener Daten durch den Anbieter erfolgt ganz oder teilweise durch Anwen-

dung von Heimarbeitsplätzen:

x Ja

_ Nein

Fernarbeitsplätze

Fernarbeitsplätze beziehen sich in erster Linie auf Arbeiten, die von zu Hause aus erledigt werden, son-

dern auch auf Arbeiten, die außerhalb der Standorte von Meebook stattfinden.

Es dürfen keine personenbezogenen oder vertraulichen Daten auf Geräten verarbeitet oder gespeichert

werden, die nicht Meebook gehören.

Fernarbeitsplätze sind dann erlaubt, wenn die Sicherheitsgrundsätze im Übrigen eingehalten werden.

Ein Zugriff von Fernarbeitsplätzen aus wird durch eine Zwei-Faktor-VPN-Verbindung sichergestellt.

Zugang von Fernarbeitsplätzen aus

Der Zugriff auf sicherheitsüberprüfte Systeme darf nur im internen Netz gewährt werden.

Der Zugang zum Netzwerk von Meebook darf nur über sicherheitsüberprüfte Lösungen erfolgen.

Verbindungen vom Internet zum Meebook-Netzwerk dürfen nur nach vorheriger Genehmigung durch die

Netzwerkabteilung der IT-Abteilung etabliert werden, gegebenenfalls ergänzt durch eine Genehmigung

seitens der IT-Sicherheitsfunktion. Es wird nur ein Zugriff auf Anwendungen im internen Netzwerk gewährt,

die von der IT-Sicherheitsabteilung genehmigt wurden. Beim Fernzugriff auf Daten im Netzwerk von Mee-

book dürfen keine Daten auf lokalen Festplatten oder anderen externen Medien gespeichert werden.

Die Verwendung von Werkzeugen zur Fernwartungssoftware ist zulässig, wenn eine Sicherheitsgenehmi-

gung für das Produkt vorliegt.

Was die Rolle von Meebook als Datenverarbeiter bei der Datenschutz-Grundverordnung und dem Umgang

mit personenbezogenen Daten im Zusammenhang mit dem Produkt meebook anbelangt, so werden die

oben genannten Anforderungen erfüllt. Dies wird jährlich von einem unabhängigen Prüfer validiert, worauf-

hin Meebook eine entsprechende Erklärung vorlegen kann.

C.3 Unterstützung für den Datenverantwortlichen

Der Datenverarbeiter unterstützt den Datenverantwortlichen im Rahmen seiner Möglichkeiten – in dem

nachstehend beschriebenen Umfang und Ausmaß – bei der Umsetzung der folgenden technischen und

organisatorischen Maßnahmen gemäß Klausel 9.1 und 9.2:

Der Datenverarbeiter benachrichtigt den Datenverantwortlichen schnellstmöglich, spätestens jedoch 24

Stunden, nachdem er von dem Verstoß erfahren hat

Der Datenverantwortliche erhält

Eine technische Beschreibung des Verstoßes

Eine Übersicht über die Art der Daten

Eine Übersicht über die betroffenen Nutzer

Eine Beschreibung der technischen und praktischen Maßnahmen, die zur Beendigung des Versto-

ßes ergriffen werden

Einen voraussichtlicher Zeitrahmen. Sollte sich der Zeitplan ändern, wird der Datenverantwortliche

darüber informiert

C.4 Aufbewahrungsfrist/Löschroutine

Die personenbezogenen Daten werden bis zur Kündigung des Hauptvertrags gespeichert und danach beim

Datenverarbeiter gelöscht.

Bei Beendigung der Dienstleistung im Zusammenhang mit der Verarbeitung personenbezogener Daten hat

der Datenverarbeiter die personenbezogenen Daten gemäß Klausel 10.1 entweder zu löschen oder zurück-

zugeben, es sei denn, der Datenverantwortliche hat seine ursprüngliche Wahl – nach Unterzeichnung die-

ser Klauseln – geändert. Solche Änderungen müssen zusätzlich zu den Klauseln dokumentiert und schrift-

lich aufbewahrt werden, u.a. elektronisch.

C.5 Ort der Verarbeitung

Unterdatenverarbeiter

Meebook verwendet Copenhost A/S als Betriebsanbieter.

CopenHost A/S

Studiestræde 19, 4. sal

1455 Kopenhagen K

Dänemark

USt-IdNr.: 38683268

Physischer Standort der Server:

Borgmester Christiansens Gade 55

2450 Kopenhagen SV

Dänemark

USt-IdNr. 25760352

Industriparken 35-37

2750 Ballerup

Dänemark

USt-IdNr. 25 59 80 08

C.6 Anweisung für die Übertragung personenbezogener Daten an Drittländer

Wenn der Datenverantwortliche in diesen Klauseln oder danach keine dokumentierte Anweisung zur Über-

mittlung personenbezogener Daten an ein Drittland erteilt, ist der Datenverarbeiter nicht berechtigt, derarti-

ge Übermittlungen im Rahmen dieser Klauseln vorzunehmen.

C.8 Verfahren für Prüfungen, einschließlich Inspektionen, mit der Verarbeitung personenbezogener

Daten, die Unterdatenverarbeitern überlassen wurden

Der Datenverarbeiter holt jährlich auf Kosten des Unterdatenverarbeiters die Zuverlässigkeitserklärung ei-

nes unabhängigen Dritten über die Einhaltung der Datenschutz-Grundverordnung, der Datenschutzbestim-

mungen in anderen Rechtsvorschriften der EU oder dem nationalen Recht der Mitgliedstaaten und dieser

Klauseln durch den Unterdatenverarbeiter ein.

Die Parteien vereinbaren, dass die folgenden Arten von Zuverlässigkeitserklärungen in Übereinstimmung

mit diesen Klauseln verwendet werden können:

ISAE3402